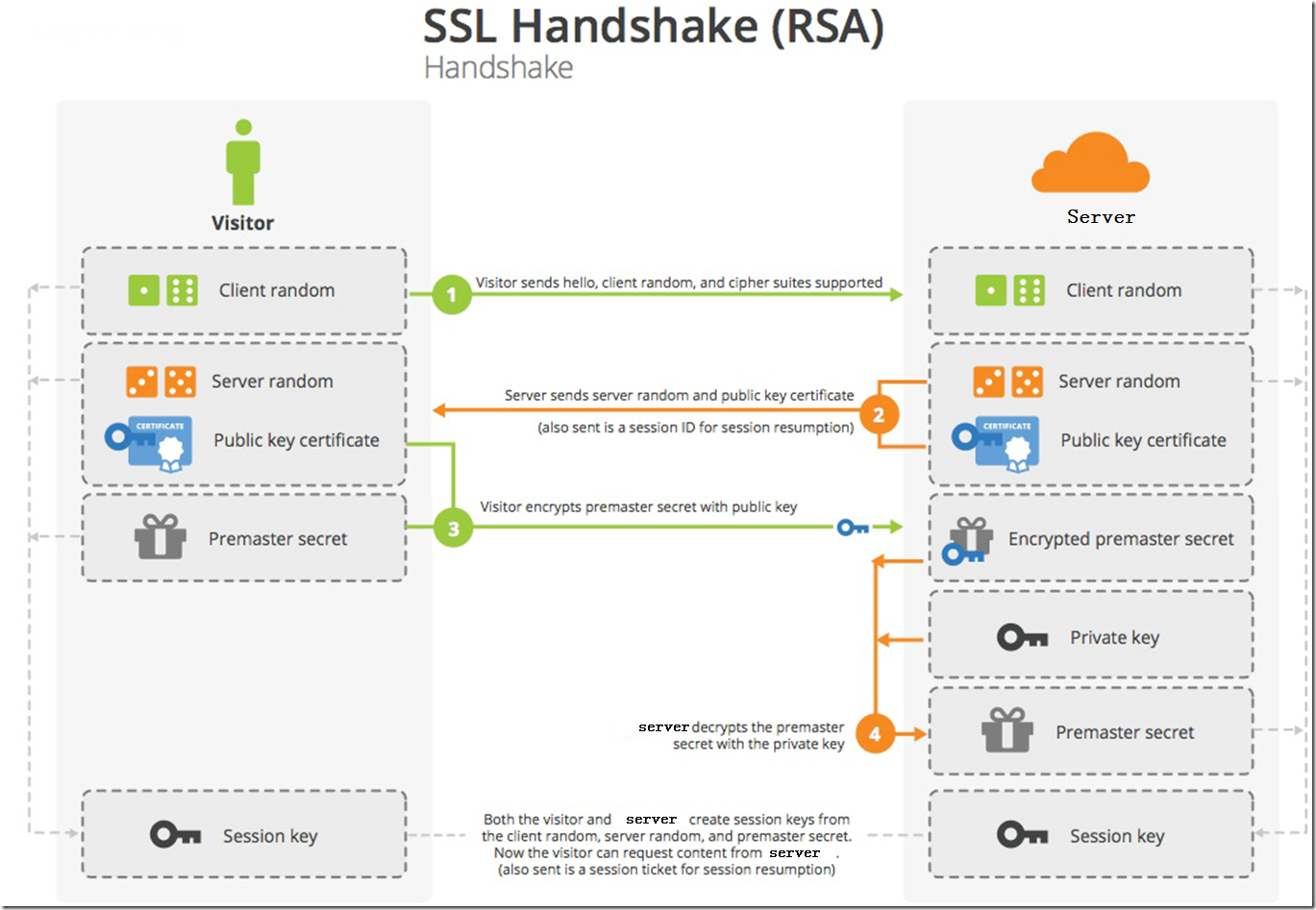

SSL的握手机制和数字签名机制完全不同, 单向验证机制,只验证服务端。 注意:

1.在SSL握手机制中,需要三个随机数(客户端随机数+服务端随机数+预备主密钥);

2.至始至终客户端和服务端只有一次非对称加密动作——客户端使用证书中获得的服务端公钥加密预备主密钥。

3.上述SSL握手机制的前提单向验证,无需验证客户端,如果需要验证客户端则可能需要客户端的证书或客户端提供签名等。参考

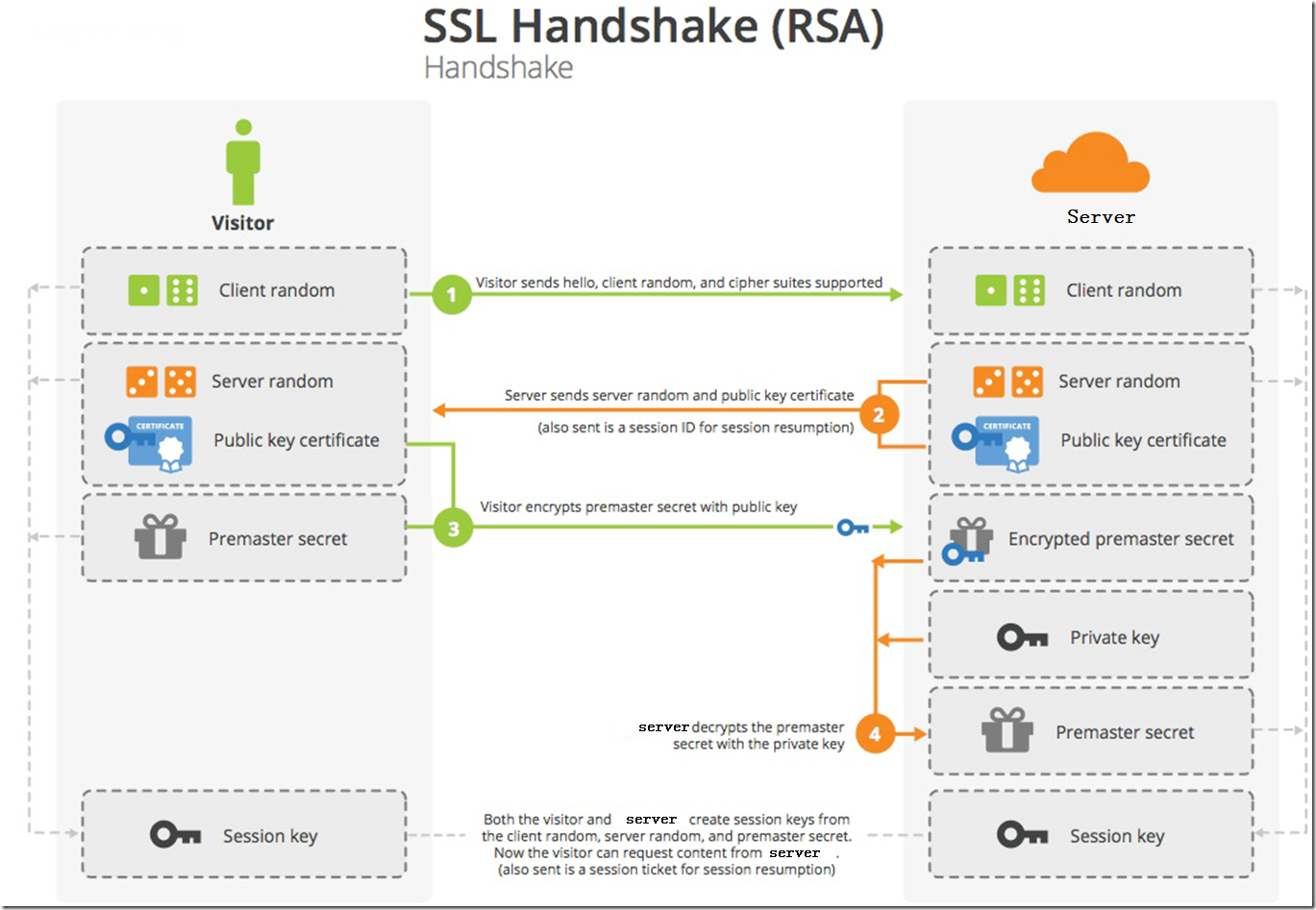

SSL的握手机制和数字签名机制完全不同, 单向验证机制,只验证服务端。 注意:

1.在SSL握手机制中,需要三个随机数(客户端随机数+服务端随机数+预备主密钥);

2.至始至终客户端和服务端只有一次非对称加密动作——客户端使用证书中获得的服务端公钥加密预备主密钥。

3.上述SSL握手机制的前提单向验证,无需验证客户端,如果需要验证客户端则可能需要客户端的证书或客户端提供签名等。参考